1+1 media, один з найбільших медіабізнесів Східної Європи з понад 25-річною історією, впровадили Cisco Enterprise Agreement — сучасний інструмент управління підписками та ліцензіями Cisco.

Це одна з найважливіших інвестицій 1+1 media за останню декаду, покликана оптимізувати фінансове планування компанії та забезпечити її сталий технологічний розвиток на багато років уперед.

Рішення щодо впровадження Cisco Enterprise Agreement було обумовлене наступними факторами:

- Необхідність постійного перегляду кількості ліцензій внаслідок зростання команди 1+1 media.

- Необхідність відстежувати термін дії кожного контракту індивідуально.

- Зростання вартості ліцензування через щорічний перегляд цін з боку постачальника.

Компанія АМ-БІТС запропонувала ефективне рішення — новий підхід до придбання ліцензій та підписок із Cisco ЕA.

Програма дозволила 1+1 media уніфікувати попередні договори, зафіксувати ціни на кілька років вперед, а також гнучко адаптувати обсяги ліцензування згідно з потребами бізнесу.

Кібератаки в Україні за 2023 рік«Завдяки програмі ЕА ми отримали не лише інструмент фінансового планування, зафіксувавши ціну на наступні роки та уникнувши щорічного перегляду вартості ліцензування, але і полегшили їх менеджмент, об‘єднавши різні ліцензії та підписки під однією угодою, а також отримали можливість в певних межах динамічно збільшувати обсяг ліцензування протягом дії ЕА. Поліпшена підтримка, безкоштовне тестування нових сервісів та функція True Forward вдало доповнюють список переваг ЕА.»

Корній Корнієнко, CIO 1+1 media

Питання кібербезпеки стає все більш актуальним, як для українських, так і для світових організацій. Результати щорічного опитування Allianz Risk Barometer продемонстрували, що власники бізнесів непокояться щодо кіберзагроз більше, ніж через геополітичну нестабільність, стихійні лиха та нестачу кваліфікованих кадрів.

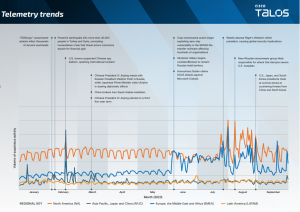

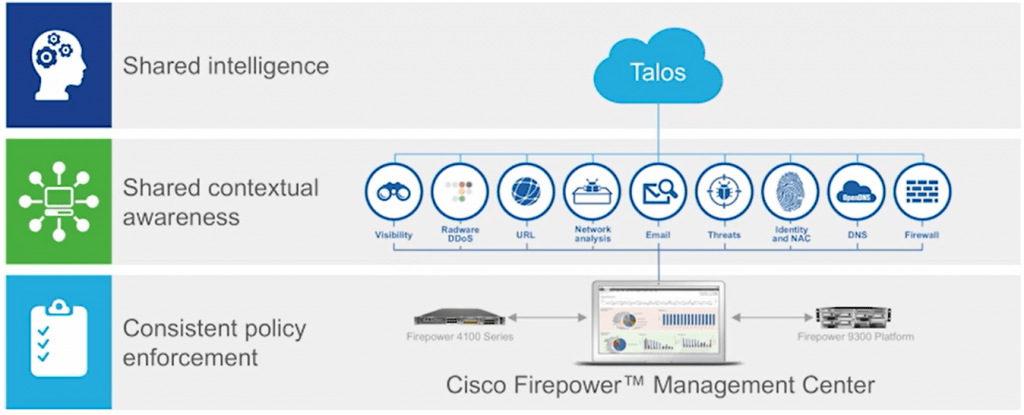

Тому, вирішили поділитись свіжою аналітикою із квартального звіту Talos Incident Response, 2023 💻🔍

Одним із ключових інсайтів спеціалістів безпеки Talos стало те, що геополітична ситуація у світі впливає на динаміку хакерських атак більше ніж будь-коли. Було зафіксовано високу кількість кібератак із Китаю на телекомунікаційні організації у Тайвані, в той час, як російські хакери здійснили численні атаки на уряд та урядові організації України.

Дані напади були здійснені професійними хакерськими угрупованнями та були націлені на конкретні організації з метою шпигунства, крадіжки даних або зриву організаційних процесів.

Також, на базі напрацювань досвідчених хакерів та доступності штучного інтелекту, зросла кількість і нових аматорських хакерських угрупувань, основною ціллю яких стали малі та середні бізнеси.

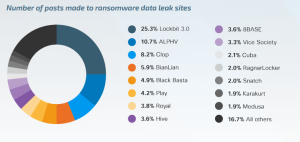

Що стосується ключових кіберінцидентів, то перше місце у рейтингу посіли атаки програм-вимагачів (20% від усіх кібератак 2023). Причина зростання їх активності полягає в появі нових афілійованих хакерських груп та більш ефективних методів зламу, що стали доступні завдяки ШІ.

ШПЗ LockBit вже другий рік поспіль визнано найактивнішою групою програм-вимагачів. На LockBit, ALPHV, Clop і BianLian припадає майже 50% усіх кіберінцидентів. У 36% випадків Ransomeware розповсюджувалось через PDR файли, а найчастішими жертвами зловмисників ставали сфера медицини, освіти та промислового виробництва. 💻💰

Шантаж та вимагання даних також набрали обертів у другому кварталі 2023 року.

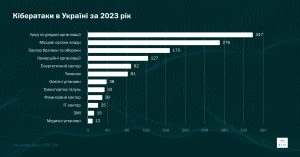

🇺🇦🚨Тема дуже актуальна для вітчизняних бізнесів. Згідно із повідомленням пресслужби Держспецзв’язку, кількість кібератак у 2023 році зросла на 16% (2543 інциденти), порівняно з 2022 роком.

Найчастіше зловмисники атакували уряд та урядові організації (347 атак), а також місцеві органи влади (276 атак). Дивіться графіку під дописом, щоб дізнатись точну кількість хакерських нападів на інші індустрії.

В наші часи вже, за замовчуванням, більшість організацій мають захист свого периметру файєрволами нового покоління з фільтрацією та розпізнаванням сучасних загроз. Але цього виявляється недостатньо оскільки багато сервісів мають бути доступні віддалено, з-за меж периметру.

Першою лінією оборони для організації та користувачів виступає VPN клієнт, такий як, «Cisco Secure Client», що надає високої мобільності та доступності. Оскільки в часи епідемій та військових конфліктів не всі можуть дозволити собі постійно перебувати в одному місці.

Для доповнення цієї ланки захисту наразі є обов’язковим використання другого фактору при авторизації, такого як, «Cisco DUO», що зведе нанівець перебір паролів зловмисниками.

Для повсякденного безпечного життя користувачів у мережі та заради зменшення навантаження на внутрішні ресурси організації, наразі бажано використовувати ULR захист з чим нам допомагає модульна платформа «Cisco Secure Client» до якої можна підключати сервіс «Cisco Umbrella» з назви якого можна здогадатися, що користувача прикриють навіть коли він не під захистом. Фільтрація URL адрес за репутацією не дасть випадково або навмисно потрапити на інфікований ресурс

Але і цього не завжди достатньо, якщо використовується електронна пошта, переважна більшість Ransomware потрапляє в периметр саме через неї! На допомогу з цією проблемою приходить «Cisco Secure Email», що зможе розпізнати та заблокувати підозрілі об’єкти всередині листування.

Підсумовуючи все вище сказане необхідно усвідомити і зробити висновки, що так само як розвиваються зловмисники, так само еволюціонують засоби захисту від них!

Однієї пігулки від всіх проблем не існує, існує лише своєчасне прийняття відповідних рішень!

Рішення Dell Technologies для захисту даних в середовищах хмарних провайдерівКомпанія Dell пропонує комплекс рішень, які забезпечують не лише створення резервних копій, але і захист їх від кіберзагроз.

Dell має у своєму портфелі повний спектр рішень для резервного копіювання — як на землі, так і у хмарах. Компанія співпрацює з основними постачальниками хмарних рішень (AWS, Microsoft Azure, Google Cloud тощо), а також забезпечує інтеграцію з продуктами VMware, які працюють на цих платформах. Сценарії використання рішень Dell різноманітні: резервне копіювання в хмару і всередині хмари, використання хмари як майданчика для аварійного відновлення, для довготривалого зберігання даних, для захисту cloud-native навантажень на кшталт контейнерів, а також для побудови ізольованого середовища для захисту від кіберзагроз.

Зберігаймо ощадливо

APEX Protection Storage — це пристрій для зберігання резервних копій, який можна розгорнути як в наземному датацентрі, так і в хмарі. Він доступний у маркетплейсах усіх основних хмарних провайдерів, має розмір від 1 до 256 ТБ корисного простору для даних до дедублікації. Пристрій ліцензується за схемою BYOL (Bring Your Own License), тобто можна в хмарі активувати існуючу ліцензію для «наземного» пристрою. В маркетплейсах же доступна тимчасова ліцензія на 90 діб. До речі, саме ця можливість дуже допомогла на початку війни тим українським компаніям, які шукали швидкий і дешевий варіант евакуації своїх даних за кордон.

Важливо, що розміщення системи APEX Protection Storage в публічній хмарі дозволяє суттєво заощадити простір під резервні копії завдяки дедублікації. Звісно, сам віртуальний пристрій використовує деякі обчислювальні ресурси, але зате ємність сховища можна скоротити в декілька разів або навіть десятки разів, а вартість зберігання в обрахунку на 1 ГБ скорочується в середньому на 30%. Водночас зменшуються витрати на трафік під час повернення резервної копії зі сховища.

Як доповнення до APEX Protection Storage Dell пропонує PowerProtect Data Manager — програмне забезпечення, за допомогою якого можна створювати на платформах хмарних провайдерів резервні копії віртуальних машин, баз даних, застосунків тощо. Це ПЗ ліцензується за тією самою схемою, що й APEX Protection Storage, і разом обидва продукти утворюють готову систему резервного копіювання в хмарі, яка пропонується на маркетплейсах як один шаблон. Разом з Data Manager замовник автоматично отримує можливість користування SaaS‑сервісом Cloud Snapshot Manager, який призначений для захисту «cloud-native» навантажень.

Також Dell пропонує послугу APEX Backup Services — повноцінну систему резервного копіювання, яка надається як сервіс на базі ресурсів AWS (рис. 1). Її беззаперечною перевагою є те, що створені даним сервісом резервні копії передаються безпосередньо в хмару, без використання будь-яких проміжних сховищ для розміщення резервних даних. Розміщені у хмарі резервні копії захищені за допомогою подвійного шифрування, ключ до якого має тільки замовник.

Рис. 1. Сервіс APEX Backup Services та його можливості

APEX Backup Services включає три послуги: захист SaaS‑застосунків (Microsoft Office 365, Google Workspace, Salesforce), кінцевих пристроїв і гібридних навантажень (віртуалізовані середовища, бази даних, файлові сервери, мережеві сховища). Єдина веб-консоль забезпечує повну видимість резервних копій і управління ними. Замовник обирає підписку лишена ті послуги, які йому потрібні, і платить фіксовану суму, у яку вже включено вхідний і вихідний трафік.

On-premises, Cloud, Hybrid, — яке б не було середовище, де працюють робочі навантаження організації, завжди необхідно потурбуватися про їх належний захист, убезпечити цифрові активи від логічних помилок, навмисних чи випадкових деструктивних операцій, від дій кіберзлочинців, від фізичної втрати середовища унаслідок стихійного лиха чи воєнних дій. Це все дуже важливо, але це зовсім не означає що це має бути складно або дорого: навпаки, такі рішення як APEX Protection Storage, APEX Backup Services, PowerProtect Data Manager допоможуть вирішити ці завдання, разом з тим забезпечуючи простоту розгортання, керування та економічну доцільність використання.

Володимир ЛЮДВІНОВСЬКИЙ, технічний пресейл-консультант компанії Dell Technologies

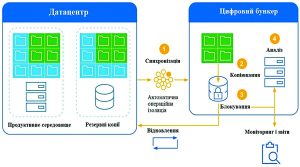

Цифровий бункер від Dell

На жаль, наявність резервних копій у хмарі ще не гарантує безпеки даних, оскільки резервні копії необхідно додатково захистити від кіберзагроз. Зокрема чи не найбільш руйнівними є інсайдерські атаки, адже, по-перше, виявити їх практично неможливо, а по-друге, внутрішні зловмисники прагнуть знищити не лише дані, а й їхні копії.

Стратегія захисту резервних копій повинна включати три основні елементи, якими є: 1) ізоляція, тобто фізичне або логічне відокремлення сховища резервних даних протягом усього часу, окрім періодів оновлення даних; 2) незмінюваність (Immutability) — заборона внесення будь- яких змін протягом визначеного часу, зокрема і користувачем з правами адміністратора; 3) контроль — відстеження та аналіз даних, які зберігаються, на предмет маніпуляцій з ними.

У цій царині Dell пропонує, як наступний після резервного копіювання рівень захисту даних, рішення PowerProtect Cyber Recovery (рис. 2). Воно доступне як у «наземному» виконанні, так і на базі публічних хмар. Важливо, що Cyber Recovery може працювати з системами резервного копіювання від інших виробників. Таким чином вирішується проблема захисту середовищ, де використовується декілька систем резервного копіювання, а також зникає необхідність змінювати методи захисту від кіберзагроз при заміні ПЗ резервного копіювання.

Рис. 2. PowerProtect Cyber Recovery

PowerProtect Cyber Recovery створює ізольоване середовище, від’єднане від корпоративного датацентру і недоступне нікому, окрім тих, хто має на це відповідні дозволи та має право відвідувати цифровий бункер фізично. Інакше кажучи, щоб мати можливість керувати ізольованим середовищем та отримати доступ до даних, які воно зберігає, вам потрібно знаходитися в цьому середовищі. У «наземному» виконанні цифровий бункер може бути фізично окремим приміщенням, тоді як у хмарі забезпечується логічна ізоляція. Сполучення між ЦОД і бункером відкривається лише у визначений час для синхронізації даних, і цей процес керується з боку бункера, а не з продуктивного середовища, а всередину ізольованого середовища в односторонньому порядку пропускається лише трафік, який пов’язаний з реплікацією тих даних, які ми хочемо захистити.

Всередині бункера забезпечується захист даних від видалення або змінення протягом визначеного періоду часу навіть для адміністратора з повними правами. Додатково включено протидію атакам на внутрішній годинник з метою передчасного зняття блокування. Також є можливість самостійного конфігурування періоду блокування.

Надважливою особливістю цього рішення є те, що всередині цифрового бункера відбувається аналіз даних, які там зберігаються, задля додаткового гарантування їх цілісності і забезпечення швидкого відновлення. Аналіз допомагає визначити, чи дані є взагалі придатними для відновлення, чи їх було якимось чином зіпсовано. Для цього використовується аналітичний механізм CyberSense, який здійснює повну індексацію контенту і за допомогою моделі машинного навчання визначає ознаки псування, які свідчать про атаку шифрувальника (рис. 3). CyberSense помічає псування даних з достовірністю у 99,5%, що допомагає ідентифікувати загрози і діагностувати вектори атак, захищаючи критично важливий контент в межах бункера.

Рис. 3. Аналіз резервних копій за допомогою CyberSense

CyberSense розпочинає сканування даних щойно їх репліковано до бункера Cyber Recovery і поставлено блокування. Система створює цільові точки спостереження, за допомогою яких відстежує зміни у файлах. Сканування відбувається на резервній копії без потреби звертання до ПЗ, яке здійснювало бекапування. Аналіз дає змогу зафіксувати шифрування чи псування файлів і баз даних, відомі зловмисні програми, масове знищення або створення файлів. У разі виявлення атаки надсилається сповіщення на консоль Cyber Recovery. Для швидкої діагностики та відновлення після атаки CyberSense генерує звіт про розслідування.

На відміну від інших подібних рішень, CyberSens аналізує не лише метадані файлів, але й їхній вміст, зокрема помічає псування структури файлів і часткове шифрування, що можливо лише при відстеженні змін у цих файлах з плином часу.

Відновлення даних можливе у різних варіантах: зворотна реплікація резервної копії з бункера в датацентр (на APEX Protection Storage), безпосередньо у продуктивне середовище, з запуском віртуальних машин в самому бункері або, навпаки, з попередньою перевіркою відновлених даних у відокремленій «чистій кімнаті».

Наразі технологією PowerProtect Cyber Recovery користуються у світі понад 1800 замовників, і починаючи від 2015 року, коли це рішення з’явилося на ринку, не було зафіксовано жодного випадку знищення або компрометації захищених нею даних. В Україні технологія використовується з 2019 року.

У зв’язку з війною в Україні наразі актуально для бізнесу мати резервні копії корпоративних даних на серверах, розташованих за межами країни. Рішення від Dell може стати важливим кроком для забезпечення надійного та безпечного зберігання цих даних і створити стабільний ІТ‑фундамент для подальшої роботи. Наша команда спеціалістів допоможе з проєктуванням та реалізацією.

Вячеслав РОМАНЧЕНКО,

керівник відділу системної інтеграції АМ‑БІТС

Стаття підготовлена за матеріалами журналу «Мережі та бізнес»

Компанія AM-BITS допомагає забезпечити мережеву безпеку критичної інфраструктури УкраїниУ перші дні російсько-української війни, коли країна зазнала значної загрози кібератак на свою критичну інфраструктуру, компанія AM-BITS виступила на захист мережевої безпеки критичних інфраструктур України. Завдяки своїй експертизі в галузі IT безпеки, спеціалісти компанії надали цінну допомогу в підтриманні життєдіяльності клієнтів та виконали поставлені завдання оперативно і ефективно.

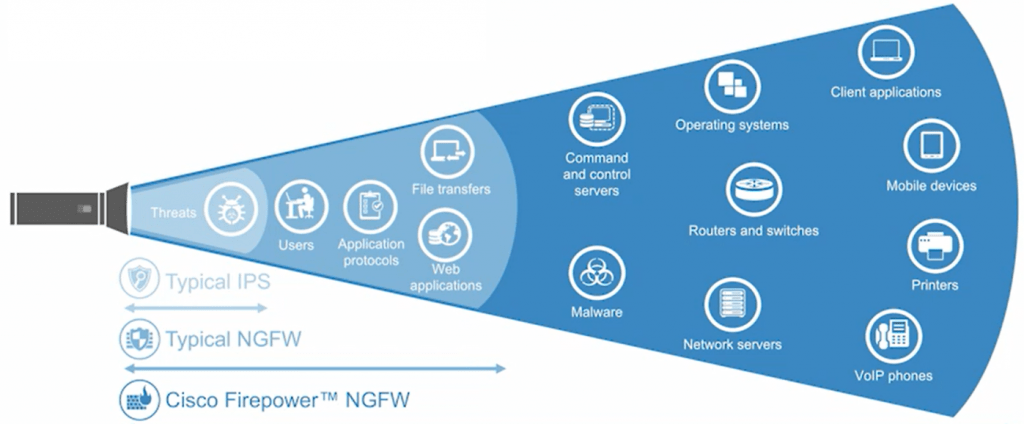

Одним з важливих досягнень AM-BITS стало оновлення та налаштування NGFW (Next-Generation Firewall) для Служби безпеки України (СБУ). Це дозволило зміцнити захист інформаційних ресурсів та мережі СБУ, що має вирішальне значення для безпеки країни в цей важкий час.

Крім того, спеціалісти AM-BITS надали цінну консультацію щодо розгортання та налаштування пристроїв FPR (Firepower Threat Defense) для Національної поліції України (НПУ). Що в подальшому допомогло забезпечити захист мережі поліції та зменшити ризик зламу та кібератак на їхні інформаційні системи.

Було налаштовано захист веб-ресурсів від атак для провайдера мобільного зв’язку Lifecell, енергопостачальної компанії Кіровоградобленерго та Вінницької обласної адміністрації. Це дозволило забезпечити надійну і безпечну роботу цих організацій, зменшити ризик порушення їхньої інформаційної системи.

Якщо ви шукаєте надійного партнера у сфері побудови та розвитку мережевої безпеки, компанія AM-BITS готова надати вам необхідну допомогу. Обираючи AM-BITS, ви можете бути впевнені в якості та ефективності наших послуг з мережевої безпеки або безпеки на рівні мереж замовників за допомогою кращого в своєму класі обладнання захисту мереж від взлому та зловредів виробництва Cisco Systems та Claudflare.

Не ризикуйте безпекою свого бізнесу. Зверніться до AM-BITS сьогодні, і ми допоможемо вам стати стійкішими до кібератак та забезпечити безпеку вашої інформації. Довірте свою корпоративну мережеву безпеку професіоналам!

AM-BITS побудувала інфраструктуру radioplayer.uaAM-BITS побудувала інфраструктуру radioplayer.ua – альтернативний канал інформування громадян, який працює навіть на окупованих територіях.

24 лютого, в один із найбуремніших днів російсько-української війни, передбачити ступінь знищення інформаційної інфраструктури було неможливо.Тоді був запущений один із альтернативних каналів інформування українців на базі radioplayer.ua. Всього за декілька днів компанія AM-BITS побудували ІТ-інфраструктуру для інтернет-радіо та забезпечили надійний захист від хакерських атак.

Radioplayer.ua – це не просто радіо, це важливий інформаційний ресурс, що забезпечує доступ до актуальних новин та оперативної інформації про ситуацію в країні, включаючи окуповані території. Завдяки безкоштовному трафіку на смартфонах і цілодобовому мовленню, Radioplayer транслює звукову доріжку телемарафону Єдині Новини 24/7 по всій території України.

Фахівці групи компаній AM-BITS продовжують підтримувати працездатність ІТ-інфраструктури radioplayer.ua. Сподіваємось, що наша робота дозволила громадянам, які не мають доступу до телебачення, отримувати офіційну інформацію.

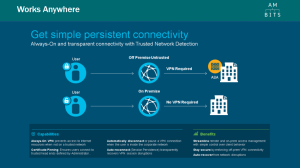

Як налаштувати безпечний VPN доступ віддалених працівників за допомогою Сisco AnyConnect?Віддалені користувачі та безліч локацій, численні особисті пристрої – як ІТ-командам тримати все це розмаїття під контролем та захистити компанію від кібер ризиків? Попередній 2020 рік відзначився численними атаками через віддалений доступ. Адже зловмисники вже давно користуються недоліками в захисті особистих пристроїв співробітників і використовують їх як вхідну точку для атак на корпоративні мережі.

Якщо перед вами також стоїть завдання забезпечити мобільним працівникам простий та безпечний доступ до корпоративних ресурсів без ризиків для вашої компанії: з будь-якої локації та з будь-якого пристрою, ця стаття саме для вас.

Дізнайтеся далі про

можливості та переваги рішення Cisco AnyConnect для безпечного VPN доступу віддалених працівників.

Cisco AnyConnect – це VPN клієнт, що дозволяє встановити захищене підключення віддалених працівників до корпоративної мережі. Його основні функції – віддалений доступ, пристрою віддаленого користувача, функції веб-безпеки, та захист в роумінгу. Розглянемо їх детальніше.

1. Віддалений доступ

Cisco AnyConnect підтримує всі сучасні платформи:

- Windows

- LINUX

- Apple macOS / iOS

- ChromeOS / Android

Завдяки єдиному рішенню, ІТ-спеціалісти або спеціалісти з Інформаційної безпеки матимуть повну картину своєї розширеної мережі.

Клієнт має функції автоматичного визначення довіреної мережі, що з одного боку зменшує навантаження на шлюз, якщо працівник знаходиться в офісі, а з іншого – забезпечує автоматичне підняття тунелю, коли працівник перебуває віддалено.

Cisco AnyConnect містить функціонал розподілення трафіку. Маємо 2 способи для зручності:

а. Відокремлення та шифрування корпоративного трафіку;

б. Розмежування корпоративних та приватних застосунків, з шифруванням перших.

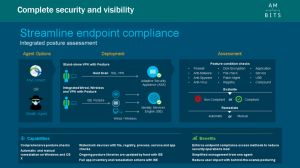

2. Контроль стану кінцевих пристроїв

Cisco AnyConnect має значну кількість варіантів захисту кінцевих користувачів та корпоративної мережі. Завдяки інтеграції з Cisco Identity Service Engine є можливість повністю автоматизувати процес підготовки пристрою до роботи в корпоративній мережі за заздалегідь підготовленими правилами, наприклад, ввімкнений анти-вірус, встановлені останні патчі безпеки системи, тощо.

Cisco AnyConnect перевіряє кінцевий пристрій на відповідність вимогам політиці безпеки компанії:

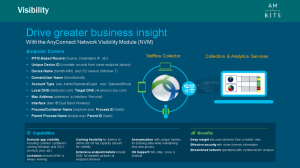

3. Функції веб-безпеки та захист в роумінгу

Модуль NVM Cisco AnyConnect® допомагає побачити поведінку користувачів та кінцевих точок.

Цей модуль збирає стандартні потоки даних від кінцевих точок (наприклад, ноутбуків) такі як користувач, програма, пристрій, місцезнаходження та для кого призначена інформація.

Завдяки аналізу цих даних ІТ-спеціалісти зможуть краще захищати організацію від потенційних загроз.

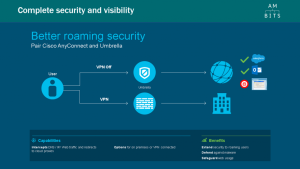

Для посилення захисту віддалених співробітників, у разі не підключеного VPN, Cisco має рішення – завдяки інтеграції з комплексом Umbrella весь трафік від віддаленого користувача буде проходити перевірку при підключенні до недовіреної мережі:

Можливості Cisco AnyConnect для роботи:

- Не знижує якість відео та голосових конференцій. Підтримує протокол DTLS, який спеціально орієнтований на підтримку мультимедіа-трафіку.

- Дає можливість працювати в прихованому режимі, динамічно обирати оптимальніший шлюз віддаленого доступу, підтримує IPv6, має вбудований персональний міжмережевий екран, віддалено моніториться, забезпечує контроль доступу, підтримує RDP.

- Можливість доступу до корпоративної мережі з будь-якого пристрою, в будь-який час та в будь-якому місці

- Детальніший аналіз поведінки користувачів і кінцевих пристроїв за допомогою повномасштабного моніторингу корпоративних мережевих ресурсів компанії. Завдяки вбудованому модулю моніторингу мережі Network Visibility Module (NVM) може забезпечити ефективніший захист мережі та покращити її роботу.

- Платформа Cisco ISE допомагає захистити мережу від пристроїв, які не відповідають вимогам безпеки.

- За допомогою багатофакторній автентифікації Cisco Duo (MFA) є можливість налаштовувати безпечний віддалений доступ з перевіркою ідентифікаційних даних користувача.

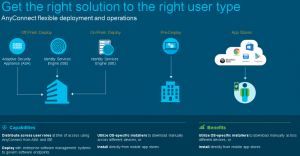

Як інсталювати Cisco AnyConnect?

За допомогою Cisco AnyConnect можна забезпечити комфортну роботу працівників, які підключаються до корпоративної мережі за допомогою різних пристроїв, як зсередини мережі організації, так і за її межами. Така можливість дозволяє менше залучати ІТ-спеціаліста для такої монотонної роботи і вивільнити його час для критично важливіших завдань.

- Якщо ви видаєте робочий ноутбук або ПК працівнику, що збирається працювати віддалено, то ви можете просто встановити клієнт Cisco AnyConnect разом з іншим ПЗ для віддаленої роботи.

- Для користувачів, що знаходяться далеко від корпоративних ІТ-спеціалістів та не можуть надати свій ноутбук для встановлення необхідного ПЗ – під час звернення до VPN-шлюзу, клієнт сам завантажується на комп’ютер користувача. Це дозволяє швидко розгорнути VPN-мережу навіть на особистих пристроях віддалених працівників.

- Мобільні користувачі можуть просто завантажити Cisco AnyConnect із Apple AppStore або Google Play.

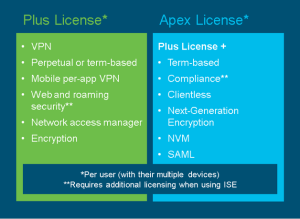

Розгортання та ліцензування

Cisco AnyConnect можна швидко розгорнути та імплементувати без порушень роботи вашої мережі.

Мінімальне замолення ліцензій – від 25.

1. Оберіть релевантний варіант використання

За допомогою пакетів ліцензування Apex і Plus ви зможете підібрати всі необхідні функції: базовий варіант з VPN, аналіз конфігурації, захист роумінгу, моніторинг мережі.

2. Оберіть термін ліцензування

Доступні на 1, 3 роки або 5 років, так і безстрокові ліцензії.

3. Визначте, скільки користувачів буде працювати з рішенням

Secure VPN підтримує масштабування відповідно до потреб, будь то 25, 1000 або 100 000 користувачів.

Ліцензії повинні термінуватися на VPN Headend!

Пристрої VPN Headend:

• Міжмережеві крани Cisco ASA 5500, Cisco ASA 5500-X

• Багатофункціональні захисні пристрої Cisco Firepower

• Віртуальні Cisco ASAv та Cisco ASAv у AWS и Azure

• Маршрутизатори Cisco ISR 800/1000/4000 та ASR 1000 з мережевою ОС Cisco IOS або Cisco IOS XE

• Віртуальні маршрутизатори Cisco CSR 1000v.

4. Скористайтеся послугами AM-BITS

Якщо у вас виникли питання щодо розгортання Cisco AnyConnect та як налаштувати VPN доступ, можете звернутися за допомогою до компанії АМ-БІТС, GOLD Cisco Partner.

Команда Cisco Umbrella про 4 основні тренди кіберзагрозКоманда Cisco Umbrella підготувала звіт

та визначила 4 основні тренди кіберзагроз на найближчий час:

Тренд №1: Програми-віруси «трояни та дроппери» отримають друге життя у вигляді нового зловмисного програмного забезпечення.

Тренд №2: Організовані багатоетапні атаки стають нормою.

Тренд №3: «Криптомайнінг» відкриває двері для інших типів кіберзагроз.

Тренд №4: Зловмисники використовують контент, пов’язаний з пандемією COVID-19, для поширення загроз.

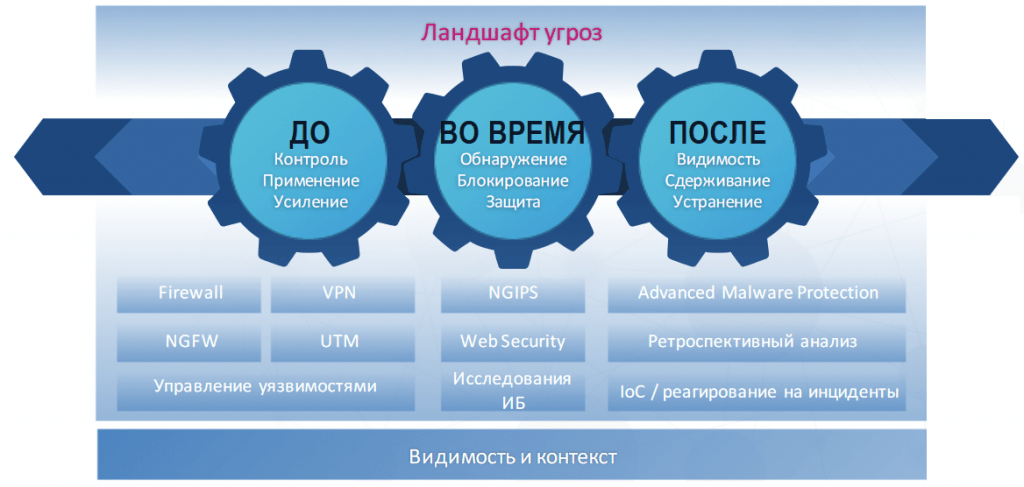

Включаючи в себе Next Generation Firewall, Next Generation IPS, URL-фільтрації, Advanced Malware Protection та VPN, FirePower дозволяє розкривати загрози, посилювати політики безпеки, виявляти, блокувати, захищати мережу від атак, усувати прогалини в безпеці і запобігаи майбутнім атакам, надаючи комплексний захист до, під час, і після атаки.

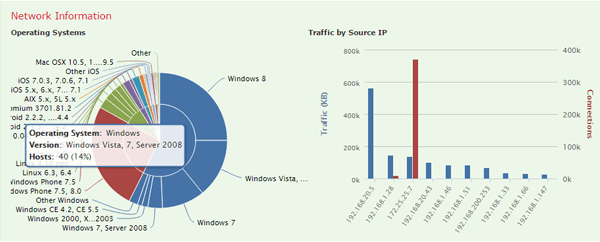

- Автоматичне підстроювання сигнатурного набору

Часом для якісного відстеження інцидентів і адекватної реакції на них людських ресурсів може не вистачити. Збираючи таку інформацію у FirePower з’являється можливість автоматично підлаштовувати набори сигнатур для окремих елементів мережі:

- Актуальний список хостів/систем;

- перелік операційних систем з версіями і патчами на кінцевих пристроях;

- версіями і наявністю клієнтського ПЗ;

- список користувачів, що знаходяться поза хостами;

- перелік можливих вразливостей;

- наявність обміну між хотами в пасивному режимі.

- Next-Generation Firewall (NGFW)

Міжмережевий екран нового покоління, використовує сигнатури визначення типів додатків і тепер здатний виробляти фільтрацію аж до 7-го рівня, дозволяючи контролювати не тільки додатки, але і їх функції.

При формуванні політики фільтрації і політики виявлення вторгнень ми можемо вказати безліч умов:

- Зони, і/або мережі і/або VLAN між якими буде проводитися фільтрація;

- користувачі AD, що нас цікавлять, трафік яких ми хочемо фільтрувати;

- додатки, доступ до яких хочемо обмежити/дозволити;

- порти tcp/udp, поводження з/на які будемо фільтрувати;

- URL, розбиті за категоріями та репутацією.

Кожен запис ACL може бути посилений політиками запобігання вторгнень, політиками файлової фільтрації і захисту від Malware і/або політиками логування.

- Функція захисту Advanced Malware Protection

Ця технологія включає захист від Malware на рівні мережі. Файли, що проходять через пристрій FirePower, піддаються аналізу з використанням хмарних рішень. Процедура виглядає наступним чином: з файлу, що інспектується, знімається хеш SHA-256 і виконується запит до бази даних для з’ясування диспозиції цього файлу (чи є цей файл чистим). Якщо диспозицію файлу з’ясувати не вдається, то файл надсилається в пісочницю, для аналізу його поведінки. Додатком до цього присутній ретроспективний аналіз, при якому запам’ятовуються всі шляхи поширення файлів та їх атрибути. У випадку, якщо файл виявився-таки шкідливим, система з легкістю його може відстежити та заблокувати на рівні мережі і показати всі додаткові компоненти, Malware програми і звертання до процесів, які дали можливість заразити і дали початок поширенню загрози.

- Функція Compliance Whitelist

Функція дозволяє вказати перелік хостів, з певними операційними системами, наборами патчів, клієнтськими додатками, ми дозволяємо бачити в мережі. Якщо хост не відповідає критеріям, система повідомить адміністратора і використає методи кореляції.

- Функція профілів трафіку

Функція відстеження параметрів з’єднань, що встановлюються хостами мережі. Базуючись на статистичних даних, система збирає параметри з’єднання та створює новий профіль з’єднань для кожного хосту.

- Функція кореляції подій

Функція по відстеженню, ескаляції та реагуванню на події являє собою пожливість, за подіями виставляти набір умов, з їх логічним пов’язанням, для генерації реактивного впливу.

Система моніторингу та звітності

Функція являє статистичну інформацію як про систему в цілому, так і про кожну активність будь-якого трафіку. Наприклад:

- активність користувачів, додатків (враховуючи рівень ризиків), операційних систем;

- оцінка подій безпеки за рівнем впливу та рівнем пріорітету;

- статистика виявлення активності шкідників та передачі заражених файлів;

- розташування хостів, що реалізують ворожу активність і/або найбільш інтенсивний інформаційний обмін;

- статистику найбільш часто відвідуваних категорій сайтів, в тому числі за репутацією і найбільш відвідуваних URL.

Кожна подія чи інцидент детально вивчається аж до вмісту пакета. Система так само містить інформацію про сигнатуру, що спрацювала, і текст цієї сигнатури. За необхідності можна сформувати звіт як по заздалегідь підготовленим, так і по персональним шаблонами. Шаблон може включати графіки, таблиці, а також вміст пакетів.

- Система попередження вторгнень (IPS) новго покоління

Система IPS наступного покоління встановлює новий стандарт захисту від загроз завдяки інтеграції функцій обліку контексту в реальному часі, інтелектуальної автоматизації і забезпечення неперевершеної продуктивності систем запобігання вторгнень. Можливості IPS:

- Облік контексту в реальному часі: можливість перегляду і зіставлення великих обсягів даних подій, пов’язаних з елементами ІТ – середовища – додатками, користувачами, пристроями, операційними системами, уразливостями, службами, процесами, поведінкою мережі, файлами та загрозами.

- Вдосконалений захист від загроз: захист від сучасних загроз завдяки передовій технології запобігання загрозам, ефективність якої підтверджена незалежним тестуванням та досвідом використання тисячами замовників по всьому світу.

- Інтелектуальна автоматизація: значне скорочення сукупної вартості володіння та забезпечення відповідності мінливим потребам бізнесу завдяки автоматизації оцінки впливу подій, настройки політик IPS, управління політиками, аналізу поведінки мережі та ідентифікації користувачів.

- URL-фільтрація

Опція фільтрації URL-адрес, за допомогою якої організації можуть застосувати фільтрацію веб-адрес на основі категорій та репутації, щоб впровадити політики допустимого використання та зменшити ризик вторгнення або зараження.

- Система управління Defense Center

Повноцінне управління всіма функціями FirePower здійснюється за допомогою Defense Center. Локально проводиться, тільки початкова конфігурація FirePower яка дозволяє підключити пристрій в мережу та налаштувати зв’язок з центром управління.

Cisco Email Security Appliance (ESA) – це програмно-апаратний комплекс, котрий дозволяє забезпечити повноцінний контроль електронної пошти та захист корпоративних користувачів від атак, що поширюються, за допомогою електронних повідомлень.

Стандартна схема підключення Cisco ESA в локальній мережі виглядає наступним чином:

ESA відіграє роль шлюзу безпеки електронної пошти який надає наступні функції:

- Перевірка репутації відправника – дозволяє перевірити в режимі реального часу репутацію відправника за допомогою SBRS (Sender Base Reputation Score). Листи потенційно шкідливих відправників можуть бути заблоковані або піддаватися додатковій перевірці. За допогою цієї функції відсіюється більше 80% небажаних листів. Перевіряється лише заголовок листа, що дозволяє понизити навантаження на канал доступу в Інтернет.

- Антиспам – здійснює контекстний аналіз повідомлення, який оцінює вміст, порядок побудови, наявність та перевірку веб-посилань у повідомленні (за допомогою SBRS). За результатами перевірки, листи спаму відкидаються або доставляються користувачеві з відповідною позначкою.

- Outbreak фільтри – дозволяють захистити від атак нульового дня, завдяки тому, що у Cisco Talos є можливість аналізу більше на 25% світового інтернет трафіку. Цей аналіз дозволяє перевіряти аномалії поштового трафіку (наприклад, масова розсилка повідомлень з підозрілим вмістом або вкладеннями) і автоматично створювати та розсилати на шлюзи ESA правила, що перенаправляють аномальні повідомлення до карантину.

- Класичний антивірусний захист – забезпечує сингнатурне сканування вмісту повідомлень. Бази антивірусних сигнатур надаються партнерами Sophos и McAfee.

- Захист від шкідливих програм (AMP) – проводить постійний статичний або динамічний аналіз файлів, що проходяться та пройшли через ESA. Дозволяє відстежувати траекторію розповсюдження шкідливих файлів у мережі під час інтеграції з іншими продуктами Cisco, що підтримують AMP (WSA, NG Firewall, AMP for Endpoints).

- Запобігання витоку даних (DLP) – виконується перевірка вмісту вихідної пошти на наявність конфіденційної користувальницької (паспорті дані, номер кредитної карти і т.п.) та/або корпоративної інформації (внутрішні документи).

- Шифрування – дозволяє здійснювати шифровану передачу повідомлень за допомогою технології SSL/TLS, між шлюзами безпеки електронної пошти, що робить неможливим читати повідомлення, навіть якщо воно було перехоплено на шляху до одержувача.

Cisco Email Security Appliance представлений у вигляді апаратного або віртуального рішення. Ліцензування здійснюється за кількістю користувачів, необхідного функціоналу і тривалістю підписки.

Типи ліцензій:

- Cisco Email Security Inbound (ESI) – забезпечує захист вхідних повідомлень за допомогою функцій антивірусу, антиспаму та Outbreak фільтрів.

- Cisco Email Security Outbound (ESO) – захист вихідної пошти за допомогою функціоналу запобігання витоку даних і шифрування.

- Cisco Email Security Premium (ESP) – об’єднує в собі ліцензії ESI та ESO.

- Cisco Email Security AMP – надає функціонал AMP та є додатком до ліцензій ESI, ESO та ESP.

Cisco Identity Service Engine (ISE) – являє собою високопродуктивне і гнучке рішення для контролю доступу з урахуванням контексту, яке об’єднує сервіси аутентифікації, авторизації та обліку (AAA), оцінки стану, профілювання і управління гостьовим доступом в рамках єдиної платформи.

ISE має наступний функціонал:

- Проведення аутентифікації корпоративних користувачів і кінцевих пристроїв – надає можливість визначити яким корпоративним користувачам та/або пристроям дозволено отримати доступ до мережі.

- Забезпечення авторизації корпоративних користувачів та кінцевих пристроїв – визначає до яких мережевих ресурсів дозволяється доступ користувачу та/або пристрою, які успішно пройшли аутентифікацію.

- Надання гостьового доступу – створення тимчасового гістьового аккаунту, замовників, відвідувачів та визначення доступних їм мережевих ресурсів.

- Використання корпоративними користувачами особистих пристроїв – дозволяє користувачу реєструвати особисті пристрої, з яких буде дозволений обмежений доступ до ресурсів компанії.

- Профілювання пристроїв – підтримка вбудованих профілів пристроїв, а також їх створення для більш гнучкого налаштування політик доступу.

- Оцінка стану пристроїв, що підключаються – дозволяє перевіряти пристрої, підключені до мережі на відповідність вимогам (наприклад, до встановленої ОС, антивірусу, оновлень антивіруса, антишпигунського ПЗ і т.д.) і в разі невідповідності, повідомляти користувача про це і пропонувати необхідні дії для виконання цих вимог.

- Надання ААА для мережевого обладнання – забезпечення єдиного місця аутентифікації, авторизації і обліку доступу адміністраторів до мережевого обладнання, без необхідності створення багатьох локальних облікових записів та правил доступу на цих пристроях.

- Обмін даними між платформами (pxGrid) – використовується для обміну контекстною інформацією між платформами Cisco та партнерами, для підвищення швидкості реакції на загрози.

Cisco ISE може бути представлений у вигляді апаратного (на основі Secure Network Server) або віртуального рішення. Ліцензування здійснюється за кількістю пристроїв і функціоналу.

Типи ліцензій:

- Base – постійна ліцензія яка дозволяє функціонал аутентифікації і авторизації корпоративних користувачів і пристроїв, гостьового доступу і використання корпоративними користувачами особистих пристроїв.

- Plus – є підпискою та та доповненням до ліцензії Base, додає функціонал профілювання пристроїв і обміну даними між платформами (pxGrid).

- Appex – є підпискою та та доповненням до ліцензії Base, додає функціонал оцінки стану пристроїв, що підключаються.

- Device Administration – постійна ліцензія включає можливість надання ААА для мережевого обладнання для активації необхідно Base ліцензія мінімум на 100 пристроїв.